2022.06.27

尼崎市USBメモリ紛失に学ぶ機密抹消の重要性

2022年6月23日、尼崎市の全市民の個人情報が入ったUSBメモリが紛失された、という衝撃的なニュースが飛び込んできました。

この問題から、機密抹消処理を行ううえでのポイントを解説していきたいと思います。

経緯

各種報道内容を整理すると、経緯は以下のとおりです。

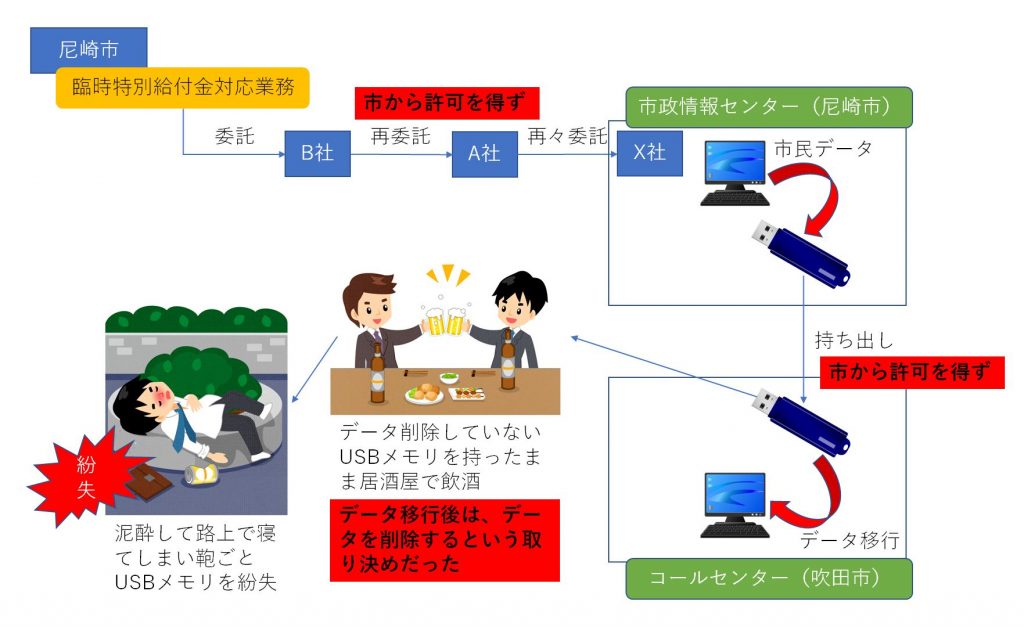

- 1. 尼崎市は臨時特別給付金対応業務をB社へ委託した。

- 2. B社は当該業務の一部を、市の許可を得ずにA社へ委託した。

- 3. A社はさらに当該業務をX社に再々委託していた。

- 4. X社の社員は、給付金の問い合わせをしてきた市民の本人確認などに使う目的で、市政情報センター(兵庫県尼崎市)で市民の個人情報データをUSBに保存し、コールセンター(大阪府吹田市)まで持ち運んでセンターのシステムにデータを移行した。

- 5. なおB社は市から市の事業所外でのデータ処理の許可は得ていたものの、今回のケースにおける具体的手法についての許可を市から得ておらず、結果として”記録媒体を複数人で運ぶ”などの運搬に関する市の内部規定が守られなかった。

- 6. 市とB社との間で締結していた業務委託契約では、データ移行後はUSBメモリからデータを削除する取り決めになっていたが、X社の社員はデータを移行した後もUSB内のデータを削除しなかった。

- 7. X社の社員は、USBメモリを自分の鞄に入れたまま、A社の社員と居酒屋へ行っておよそ3時間飲酒した。

- 8. X社の社員は、泥酔して路上で寝てしまい、鞄ごとUSBメモリを紛失した。

なお2022年6月24日に紛失した鞄が発見され、鞄の中にはUSBメモリが入っていたとのことです。USBメモリは鞄にしまった時と変わらない状態で、パスワードが変更されたり、データの暗号化が解除されたりした痕跡はなかったようで、このコラムを書いている2022年6月28日時点では本件において情報漏えいが発生したとの報道はなされていません。このことは本当に不幸中の幸いと言えるでしょう。

しかし、尼崎市長は、契約違反だとして損害賠償の請求を検討しているとのことで、高度情報化社会の現代にあって、機密情報の扱いを軽んじた責任はとてつもなく重たく、企業としての信用の失墜は免れないでしょう。

情報セキュリティ技術は進歩しているのに、なぜ情報漏えいは無くならない?

2003年の5月に個人情報保護法が成立して以降、日本国内においても個人情報保護への意識は高まり、この20年で様々な情報セキュリティ技術が進歩しました。

しかしながら、2019年に神奈川県のHDD転売・情報流出事件が起こりました。この事件を教訓とするべく、2022年3月に総務省が『地方公共団体における情報セキュリティポリシーに関するガイドライン』を発表し、おそらくは尼崎市もこのガイドラインに従って内部規定を策定していたのではないかと推測します。それでも、今回のようなことが起こってしまうのは、なぜなのでしょうか?

それは、”人の教育ができていないから(もしくは人に出来心を起こさせないような仕組みができていないから)”、に尽きるのではないかと思います。

神奈川県のHDD転売・情報流出事件を起こしてしまった企業にしても、その後の報道を見る限り、しっかりとしたセキュリティ対策を講じられていたようです。また今回の尼崎市も内部規定は策定されていたようですし、B社との業務委託契約にも、具体的方法の記述は別として、データ持ち出し作業実施の際には作業完了後にデータを削除すること、というような文言は含めていたようです。

しかし、実際に作業を行う人間が、それらのセキュリティ対策や規定をかいくぐってしまったのです。

つまり、どれだけ情報セキュリティ対策を充実させていたとしても、作業を行う人間の教育が疎かになっていたら、情報漏えいリスクの穴を塞ぐことはできない、ということです。

実際、尼崎市は今回の問題発生の原因として下記3点を挙げており、情報セキュリティ対策に欠陥があったのではなく、”決められたことが実行されなかった”という人的要因に問題があったととらえていることが分かります。

1.受託者は、委託者の事業所外でのデータ処理の許可は得ていたものの、受託者の関係社員個人が電子記録媒体で個人情報データを運搬するという具体的手法についての許可を本市から得ていなかった。また、本市が受託者に対し、持ち出す際に許可を得るべき旨を徹底していなかったこと。

2.個人情報データを保存した電子記録媒体を運送会社のセキュリティ便などを使用せず、個人で委託者の事業所外に持ち歩いたこと。

3.委託者の事業所外でのデータ移管作業終了後、その場で速やかにUSBメモリー内のデータ消去を行わなかったこと。また、速やかに帰社せず、当該USBメモリーを所持したまま、飲食店に立ち寄り、食事や飲酒をし、結果、USBメモリーが入ったカバンを紛失したこと。

引用:https://www.city.amagasaki.hyogo.jp/kurashi/seikatusien/1027475/1030947.html

なお、ある報道では、市には委託先従業員への教育を行う義務があったようで、市としてこのことの順守や確認を徹底していなかった、ということも指摘されています。

また本件の記者会見を担当した市職員が、当該USBメモリのパスワード桁数を答えてしまいました。これもセキュリティ意識の低さが招いたものであり、人的リスク要因と言えるでしょう。

やはり人的セキュリティ対策なくして、情報漏えいを無くすことは困難なのだろうと思います。

その証拠に、特定非営利活動法人日本ネットワークセキュリティ協会が2019年6月10日に公開した『2018年情報セキュリティインシデントに関する調査結果~個人情報漏えい編~(速報版)』によると、情報漏えいの原因の第1位と第2位は「紛失・置忘れ(26.2%)」「誤操作(24.6%)」という人的なミスによるものであり、これらで全体の50%を超えています。不正アクセスによる情報漏えいは全体の20.3%なので、不正アクセスへの対策もさることながら、いかに人的要因による情報漏えいを防ぐか、ということに力をいれなければならないかがよく分かります。

グローバルスタンダードの機密抹消処理規格に学ぶ人的セキュリティの重要性

「NAID AAA(ネイドトリプルエー)」という認証をご存知でしょうか?

NAID AAAは、世界で最も認知され、かつ認められている、機密抹消処理事業者資格の認証です。米国ニュージャージー州ではハードディスクのオンサイト機密抹消処理を行うのにNAID AAA認証が必要とされていたり、オーストラリア政府の公式の情報を機密抹消処理するのにもNAID AAA認証が必要とされているなど、世界で数十の政府機関が、NAID AAA認証取得業者であることを機密抹消処理業務の入札要件としているほどです。

このNAID AAAの認証マニュアルにおいて、最初の要求項目がまさに人的セキュリティなのです。

- ・機密抹消処理業務に従事するしないに関わらず秘密保持契約を締結すること

- ・採用時に過去7年間の職務経歴と犯罪歴の有無を確認し、薬物使用に関する検査を行うこと

- ・犯罪や薬物使用に関しては継続的に検査すること

- ・毎年必ず研修を受けること

など、事細かに人的セキュリティ対策についての項目が定められています。

一方で、機密処理について当社にもよく寄せられる「どのくらいのサイズまで粉々にしたら良いか?」ということについては、一部の記録メディアを除いて、NAID AAAの認証マニュアルには明記されていません(どのような状態にするべきか、ということは明記されていますが、物理破壊のサイズについてはほとんど定義されていません)。

これは物理破壊サイズはどうでもいい、ということではありません。NAID AAA認証を発行している団体、i-SIGMAのCEOであるRobert J. Johnson氏は「例えばあまりに非現実的な物理破壊サイズを規定した場合、現場作業員の負担が大きくなって結果として作業員の悪意を誘発してしまうリスク(そこまでできないからやったふうにして黙っておこう、等)さえある」ということを指摘しています。

前述のとおり、どんなに厳しいルールを作り、どんなに最新のセキュリティ体制を整備しても、人間の悪意を止めることができなければ、情報漏えいは発生してしまうため、粉砕サイズのみにフォーカスして機密抹消処理の安全性を語ることはできず、あらゆる側面で対策がなされているかどうか、ということがNAID AAA認証の取得には求められます。まさにこのことこそが、世界の政府機関がNAID AAA認証取得業者にしか機密抹消処理を依頼しない理由なのです。

USBメモリのデータ消去について

ところで、 市とB社との業務委託契約では「データ移行後はUSBメモリからデータを削除する取り決めになっていた」ということなのですが、USBメモリからデータを削除するのはどのような方法が適しているのでしょうか?

■そもそも暗号化+パスワードをかけたUSBメモリからデータの抽出は可能?

今回紛失したUSBメモリは、データを保存した段階で自動的に内容が暗号化処理されるものを使用しており、パスワードもかけられていたとのこと。このようなUSBメモリからデータの抽出は可能なのでしょうか?

この点について、エレコム社が公式Twitterで以下のようにツイートされています。

USBメモリーでの個人情報紛失が話題になっています。 十分注意する、が大事なのですが、パスワードロック機能と共にデータを暗号化する製品もございますので、法人の皆様ご確認ください。 万が一分解されても、データは読み取れません。

引用:https://twitter.com/elecom_pr/status/1539873692112388096

このツイートに対して、「パスワードが漏えいしたらどうなるか?」という質問が多く寄せられており、エレコム社公式Twitterは「人が注意するが欠如するとダメ」「人がちゃんと管理する、が一番大事」と回答しておられます。

やはりここでも、人的セキュリティ対策が最終的な肝である、ということですね。

■グローバルスタンダードでのUSBメモリのデータ消去

さて、話を戻しまして、USBメモリから適切にデータを削除するためにはどのような方法が良いのでしょうか。

現状、NIST(National Institute of Standards and Technology:アメリカ国立標準技術研究所)の『SP 800-88 Rev.1』がデータ消去に関するグローバルスタンダードの地位を確立していることは、日本の総務省が『地方公共団体における情報セキュリティポリシーに関するガイドライン』の策定に参考としていることからも、異論はないと思います。

では、このNISTの『SP 800-88 Rev.1』に、USBのデータ消去に関してどのように記述されているか、見てみましょう。

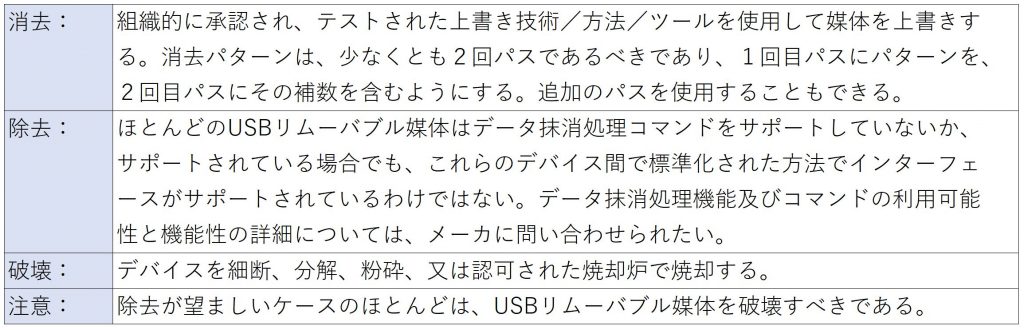

<『NIST SP 800-88 Rev.1』におけるUSBメモリのデータ消去方法>

上記を見る限り、「USBからデータを削除」と言うのは簡単ですが、その方法には専門性が必要なようです。PCにUSBメモリを差し込んでフォルダから当該データをDelete、というような手順ではデータ消去したとは言えない、ということです。

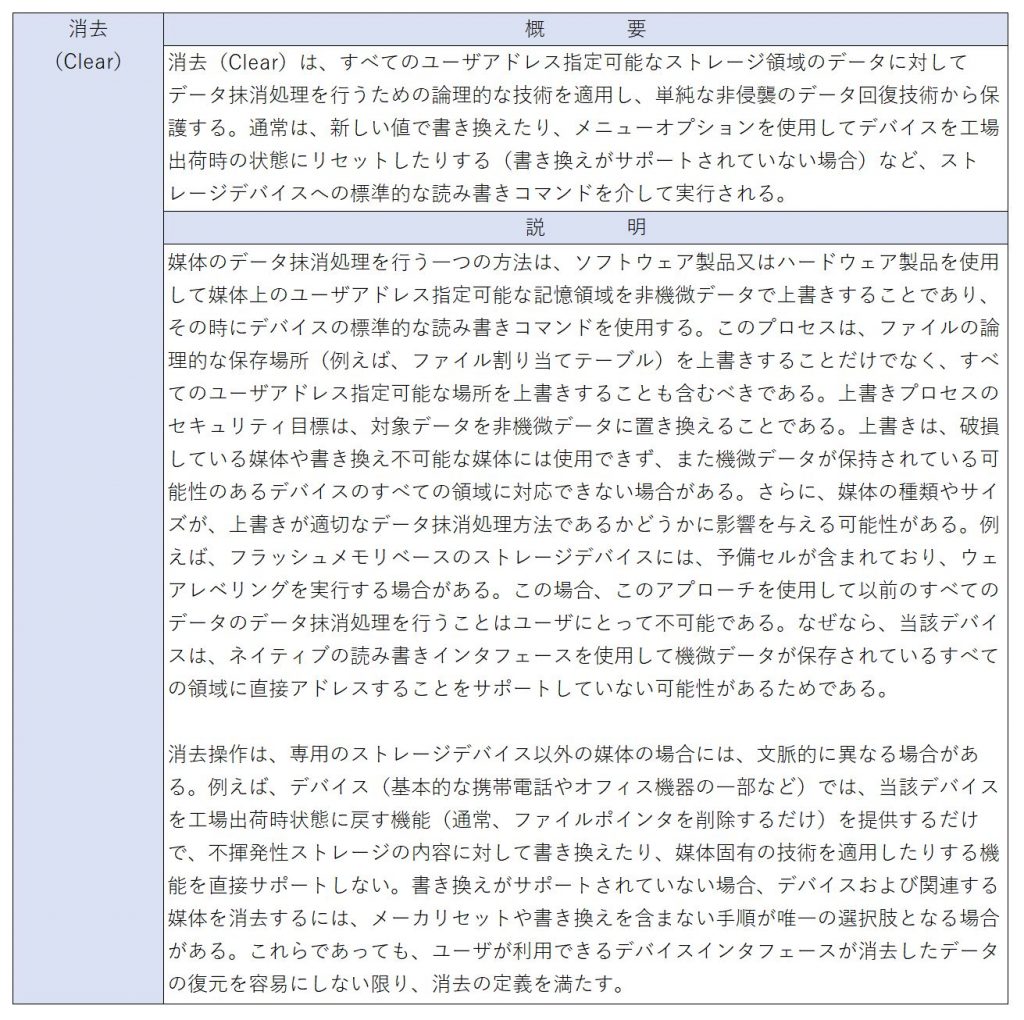

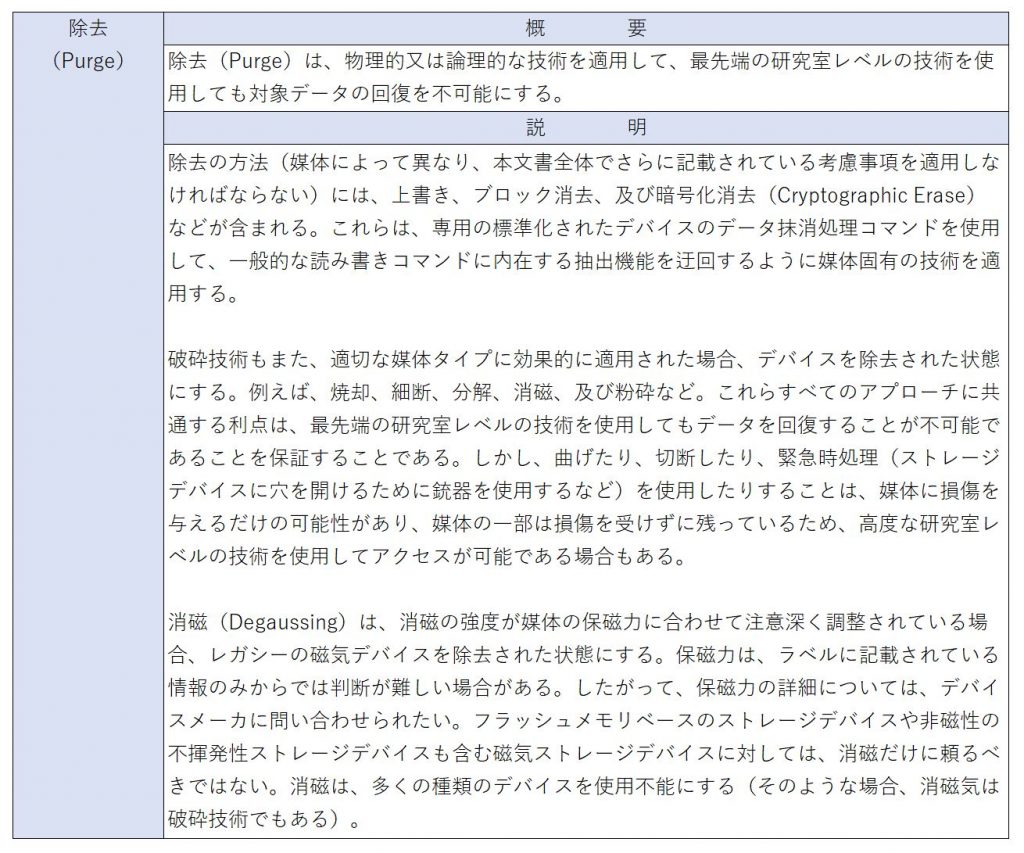

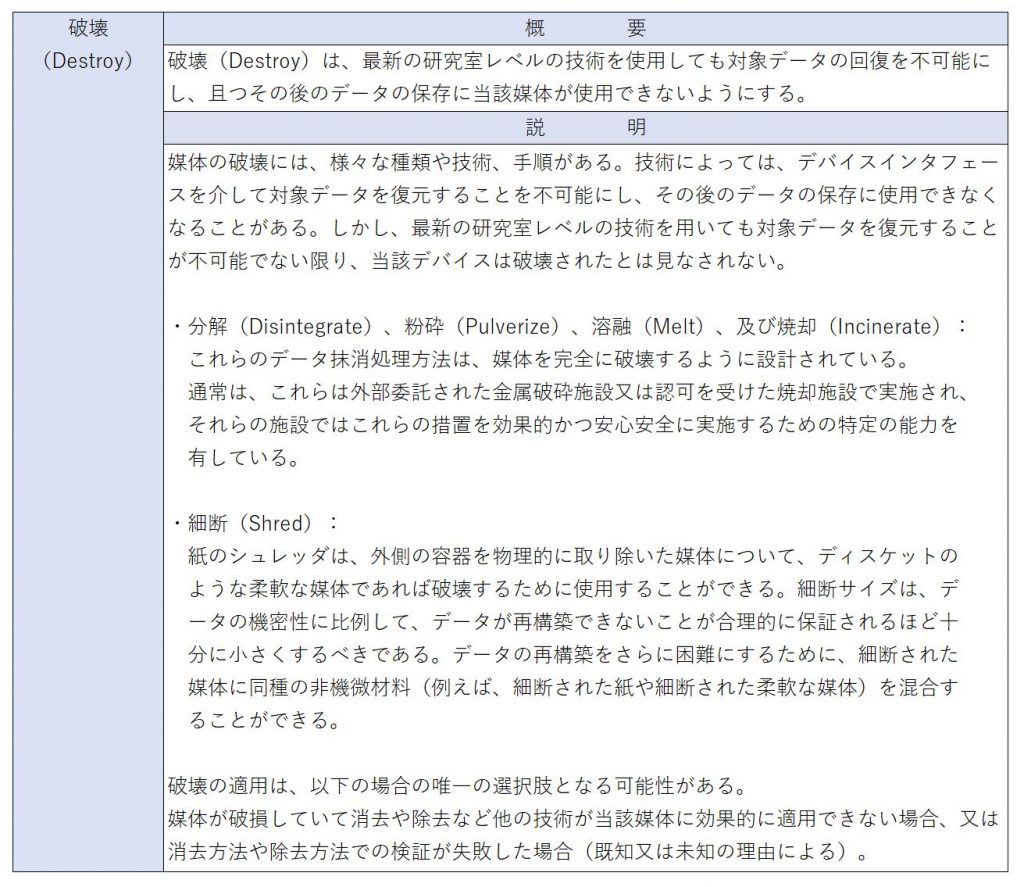

なお、「消去」・「除去」・「破壊」についての詳細は、下記の『NIST SP 800-88 Rev.1』の記述を参照してください。

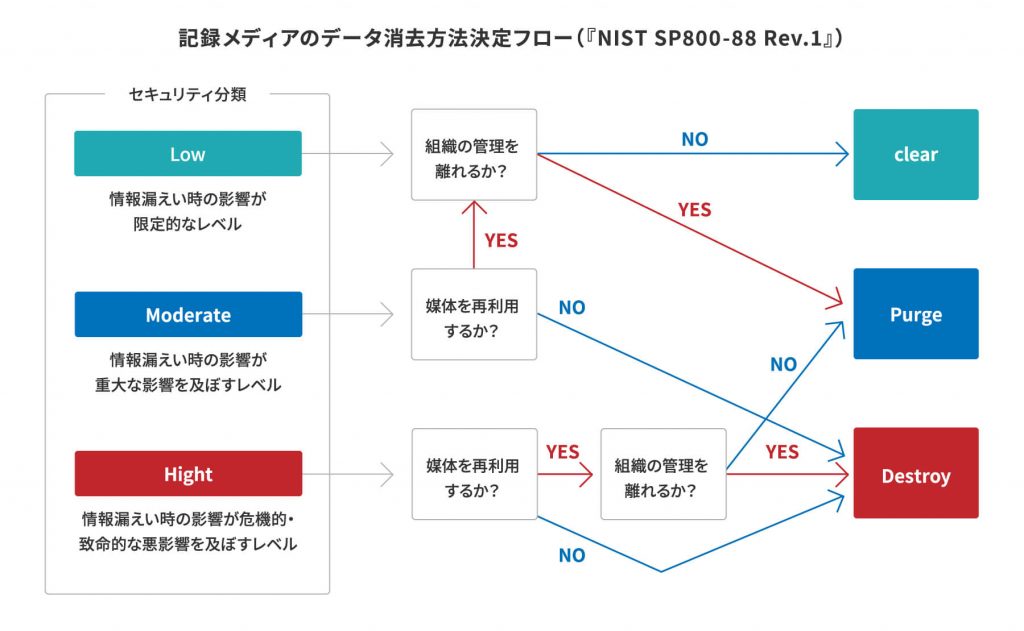

上記、「消去」・「除去」・「破壊」のどれを適用するべきかについて、『NIST SP 800-88 Rev.1』には下記のような記録メディアのデータ消去方法決定フローが掲載されています。

『NIST SP800-88 Rev.1』をもとにすれば、上記の流れにしたがって

①USBメモリの中に保存された情報のセキュリティ分類を決定する

②USBメモリについて「再利用するか」「組織の管理を離れるか」を検討する

そして①②からフロー図をもとに、「消去(Clear)」「除去(Purge)」「破壊(Destroy)」のどの手法を使うか決定します。

なお前述の『NIST SP800-88 Rev.1』における「USBメモリのデータ消去方法」の注意事項からすると、「消去(Clear)」ではなかった場合は、原則として破壊するべきということになります。

■『NIST SP800-88 Rev.1』を参考にした総務省策定のガイドラインに当てはめて考察

総務省が策定した『地方公共団体における情報セキュリティポリシーに関するガイドライン』は、『NIST SP800-88 Rev.1』を参考にしていると述べました。では、この総務省策定のガイドラインに当てはめて、今回のケースではどのようにUSBメモリをデータ消去するべきだっかのかを考察してみましょう。

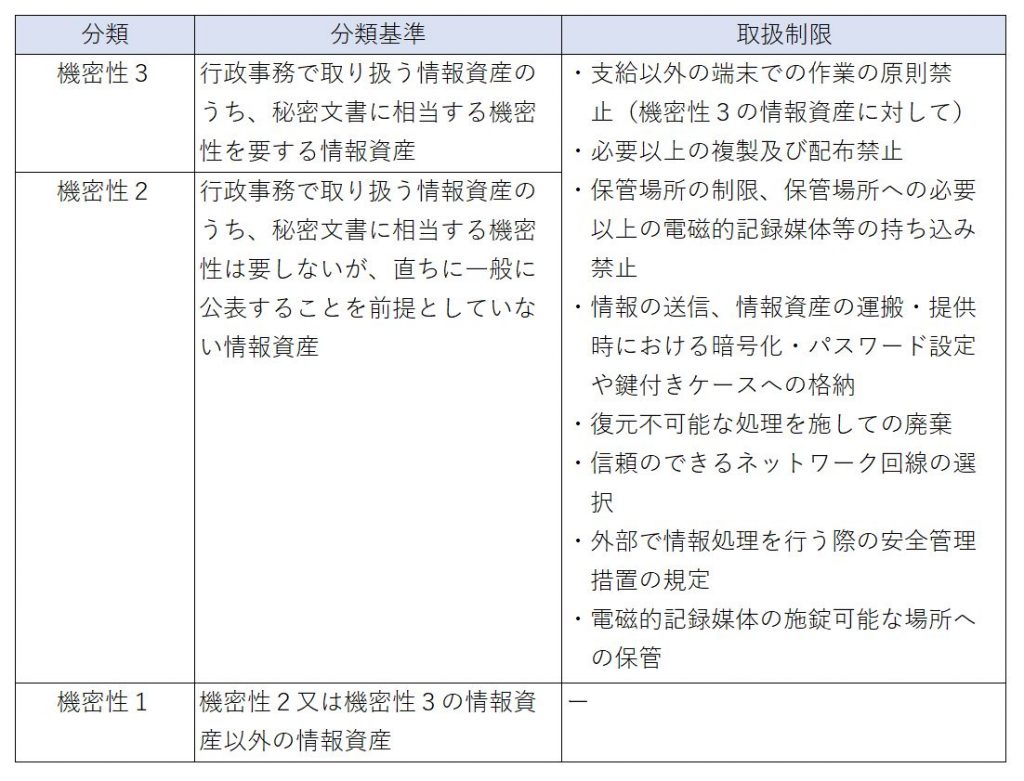

まずガイドラインには、下記のように機密性による情報資産の分類がなされています。

これを見れば、今回のUSBメモリ内に保存された情報が機密性2以上であるのは間違いなく、規定の取扱制限の対象となり、

・必要以上の電磁的記録媒体等の持ち込み禁止 ⇒ 今回のUSBメモリは市として必要最低限用意したもの?

・情報資産の運搬・提供時における暗号化・パスワード設定 ⇒ OK:暗号化USBとパスワード付与

・情報資産の運搬・提供時における鍵付きケースへの格納 ⇒ NG:鞄に入れただけ

・復元不可能な処理を施しての廃棄 ⇒ 廃棄でなくともデータ削除するべき約束だった?

・外部で情報処理を行う際の安全管理措置の規定 ⇒ そのような規定があったか?

というようなことが事前にきちんと確認・実行されていなければならなかったはずです。

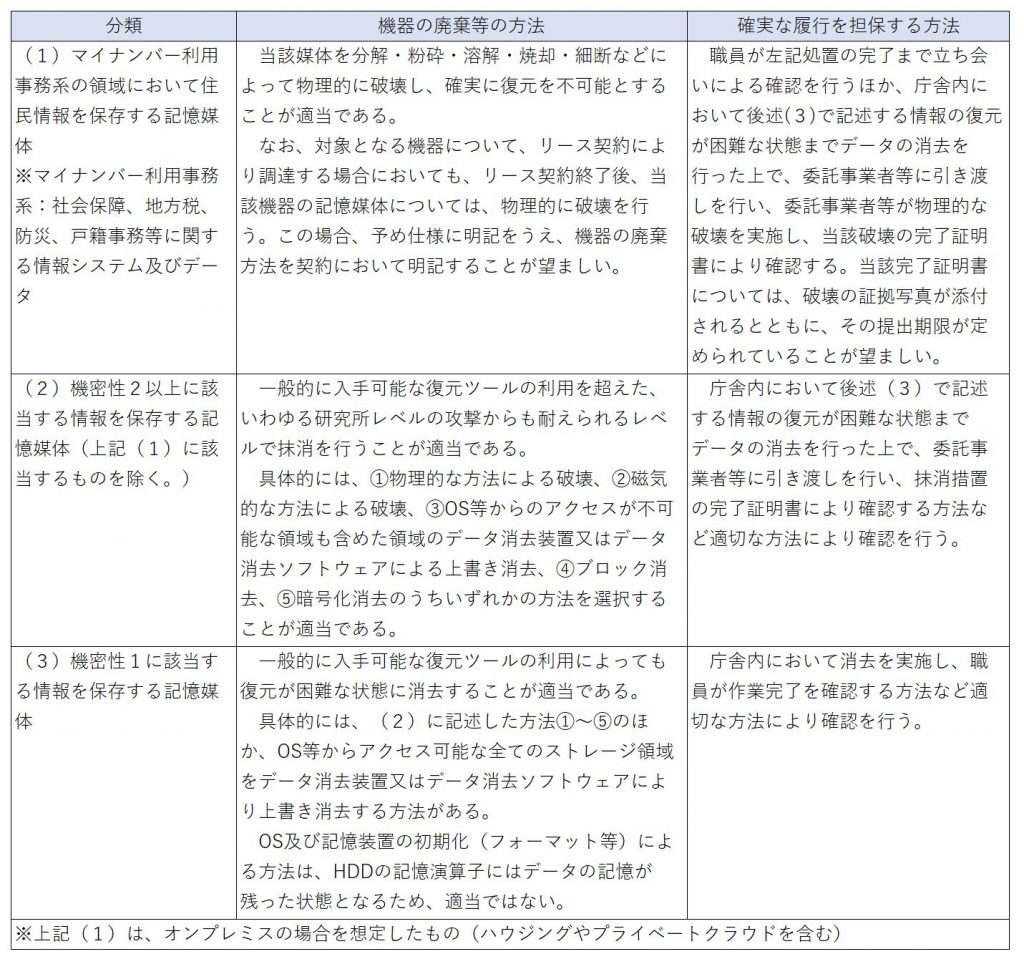

なおデータの削除方法についても、ガイドラインに以下のような記載があります。

今回のUSBメモリに保存された情報が機密性3に該当するのかは分かりません(尼崎市は、今回のUSBメモリに保存されていた”統一コード”とは、庁内システムで使用する番号であり、マイナンバー(個人番号)のことではないと発表しています)が、機密性2に該当することは間違いないでしょう。

機密性2だとすれば、今回のUSBメモリのデータ削除は、上記の表から『NIST SP800-88 Rev.1』における”Purge相当”の処理が必要ということが分かります。となると、『NIST SP800-88 Rev.1』の記述を参考に、物理破壊することが望ましい、ということになります。

■USBメモリの今後

ところで、個人的な見解として、今後は「USB等可搬記録媒体を業務で使用することを原則として禁ずる」という流れが出来ていくのではないかと思います。

先にも紹介した、特定非営利活動法人日本ネットワークセキュリティ協会が2019年6月10日に公開した『2018年情報セキュリティインシデントに関する調査結果~個人情報漏えい編~(速報版)』によると、「媒体・経路別 漏えい件数」は、第1位が「紙媒体(29.8%)」、第2位が「インターネット(26.6%)」、第3位が「電子メール(21.4%)」、第4位が「USB等可搬記録媒体(12.6%)」となっています。前述のとおり、同資料によると、情報漏えいの原因の第1位は「紛失・置忘れ(26.2%)」であり、これはインターネットと電子メールには当てはまりませんから、情報漏えいリスクは「紙媒体の紛失・置忘れ」および「USB等可搬記録媒体の紛失・置忘れ」が比較的大きな割合を占めていると推測することができます。今デジタル社会化が叫ばれており、今後は紙で重要情報をやり取りすることが少なくなっていくとすると、情報漏えい対策として、究極的にはやはり「USB等可搬記録媒体を業務で使用するな」というのがもっとも効果的で最善の策になりそうな気がしています。

実際、総務省による『地方公共団体における情報セキュリティポリシーに関するガイドライン』にも、USBメモリ等の電磁的記録媒体による端末からの情報持ち出しができないように、というような記載が随所に見られるのです。

データの移行には大変便利なUSBメモリですが、どうしても人的なセキュリティのレベルに依存してしまうことから、あまりにも情報漏えいリスクが大きすぎると敬遠される時が来るような気がします。

そうなると、今まで業務で使用していたUSBメモリを処分する、という話が出てくると思います。どう処分するべきか、については、ここまで説明してきた『NIST SP800-88 Rev.1』の考え方に照らし合わせるのが良いでしょう。USBメモリに保存していた情報の機密性に合わせて、適切な方法でデータ消去してから処分することが必要になります。

前述のとおり、USBメモリのデータ消去に関しては、「Clear(消去)」でない限り、『NIST SP800-88 Rev.1』では原則として破壊を推奨しています。

ではどの程度のサイズに物理破壊するのが良いのか、いくつかの世界規格をご紹介しておきましょう。

世界規格でのUSBメモリ物理破壊適正サイズ例

(1)NIST SP 800-88 Rev.1

このコラムで紹介してきた現在のデータ消去におけるグローバルスタンダード。しかしこれまでも述べてきたとおり、このガイドラインではUSBメモリの具体的な物理破壊サイズには言及していません。物理破壊について規定しているのは、「除去(Purge)」と「破壊(Destroy)」についての説明箇所です。

「除去(Purge)」、「破壊(Destroy)」ともに共通しているのは、「最先端の研究室レベルの技術を使用しても対象データを復元することが不可能」であることで、「破壊(Destroy)」に関してはさらに「その後のデータ保存に当該媒体が使用できないようにする」ことが求められています。焼却、細断、分解、粉砕、溶融といった方法が具体例として挙げられています。

なお、「除去(Purge)」についての説明の中で、「曲げたり、切断したり、穴を開けたりすることは、媒体に損傷を与えるだけの可能性があり、媒体の一部は損傷を受けずに残っているため、高度な研究室レベルの技術を使用してアクセスが可能な場合もある」としていることに注意が必要です。

(2)NSA/CSS POLICY MANUAL 9-12(NSA/CSS Evaluated Products List for Solid State Disintegrators)

「SSDは-2mmに物理破壊しないといけない」と耳にすることがありますが、それはこのマニュアルによるものと思われます。NSA(National Security Agency:アメリカ国家安全保障局、アメリカ国防総省の情報機関)およびCSS(Central Security Service:中央保安部、NSAと共にアメリカ国防総省のもとで国家情報活動の統合を行なう国家機関)による記録媒体のデータ消去マニュアルです。このマニュアルにおいてUSBメモリはSSDの中に分類されており、物理破壊については『the NSA/CSS Evaluated Products List for Solid State Disintegrators』に掲載されている機器を使用して処理することを要求しています。

このリストで認定機器類に対する要求事項として記載されているのが、「1辺の長さを2mm以下にできること」であるため、冒頭の「SSDは-2mmに物理破壊しないといけない」という話になっていったのでしょう。しかし注意したいのは、NSA/CSSのマニュアルおよび認定機器リストでは単に「1辺の長さを2mm以下に物理破壊すること」だけを要求しているのではなく、「物理破壊する前にすべてのラベルやマーキングを除去すること」が求められていることと「他の記録媒体と一緒に物理破壊することを強く推奨」されていることを忘れては、片手落ちになるということです。

なお、これはあくまでもNSA/CSSにおけるポリシーマニュアルであって、ガイドラインではない、ということです。つまりNSA/CSS内におけるルールであり、NSA/CSSがこの内容を一般に推奨しているということではないのです。もちろん、NSA/CSSの機密情報をもし取り扱っているとしたら、このマニュアルに沿ってデータ消去することを求められるかもしれません。しかしそうでないのであれば、このマニュアルを鵜呑みにするのは得策ではないかもしれません。

(3)NAID AAA CERTIFICATION SPECIFICATIONS Reference Manual

このコラムで、「グローバルスタンダードの機密抹消処理規格」としてご紹介したNAID AAA。この認証仕様参照マニュアルにおいても、『NIST SP800-88 Rev.1』と同様で、具体的なUSBメモリの物理破壊サイズは記載されていません。

このマニュアルでは、NSA/CSSのマニュアルと同じ様にUSBメモリはSSDの中に分類されていますが、SSDの物理破壊に関する要求としては、「使用できない状態になるまで損傷させなければならない」という記載に留まっています。ただし別の要求事項として、シリアル№を読み取れる場合にはそれを記録して機密抹消処理業務完了後に業務依頼主に報告しなければなりません(業務依頼主が不要とした場合にはこの限りではありません)。

グローバルスタンダードの機密抹消処理規格と言いつつ、なんだNAID AAAの要求事項はそんなものか、と思われたかもしれません。しかし、以下のRobert J. Johnson氏(NAID AAA認証を発行している団体、i-SIGMAのCEO)のコラムを読んでいただければ、NAID AAAの求めていることがご理解いただけると思います。

今日、ほとんどの組織が個人情報や競争力のある情報が記録されている不要となった記録媒体を、正しい手法で処分したいと望んでいることは理解できる。

そしてこの点において、適切な物理破壊サイズを決定することに彼らの最初の焦点が定められることも理解できる。

しかし残念ながら、オンラインでそのようなガイダンスを検索しても、入手可能な情報は政府の機密情報に関することばかりで、それらを参考にすると、多くの場合は不必要な費用と不便が発生するという結果になる。

以下のことをちょっと考えてみて欲しい。

・書類や電子機器の物理破壊サイズを指定しているようなデータ保護規則は、世界中にない。それらは単に、情報に合理的にアクセスできず、再構築できないように義務付けているだけに過ぎない。

・政府機関によって、もしくは政府機関のために策定されたほとんどの物理破壊サイズに関する仕様は、物理破壊プロセスが実行された後、破砕片が管理されないということを予期してのものである。

・非常に小さな(そして無意味な)物理破壊サイズを不必要に満たそうとすると、一般的に合理的な処理コストの5~10倍がかかる可能性がある。

・上記のような要因により、不必要に小さい物理破壊サイズを追求すると、業務に従事する従業員のコンプライアンス意識を阻害する可能性があり、皮肉なことに、組織をより大きなリスクにさらすことになる。さらに考えて欲しい。

・NAID AAA認証は、物理破壊プロセスが実行された後の破砕片へのアクセス防止を立証することを要求している。

・機密抹消処理業者は複数の業務依頼主からの大量の記録メディアを物理破壊し、破砕片は梱包前に混合され、安全にリサイクルされるか、責任をもって廃棄される。

・世界中の何十万もの組織が、安全性や機密抹消処理要件を満たすNAID AAA認証サービスプロバイダーを頼っている。i-SIGMAは、27年以上にわたって不要になった情報の適切な機密抹消処理に取り組んでいるグローバルな非営利団体であり、組織が所有する個人情報および競争力のある情報の保護に対して究極的な責任があると考えている。

上記のアドバイスは、組織が最適な物理破壊サイズとは何かを決定したり、完全な見通しもないままに行動することによる費用とリスクを回避するのに役立つはずである。

引用:https://isigmaonline.org/what-is-the-correct-particle-size-for-your-destroyed-media-2/

要するに、物理破壊によるデータ消去において大事なことは、単純に物理破壊するサイズだけではなく、業務全体を見通して抜け目がないようにすることが重要だ、という考え方だということです。

無理のない作業、無理のない費用、そういったところも重視しなければ、人の悪意を増長させてしまうリスクさえあることも考慮にいれているのは、さすがにグローバルスタンダードの機密抹消処理規格であると言えるでしょう。

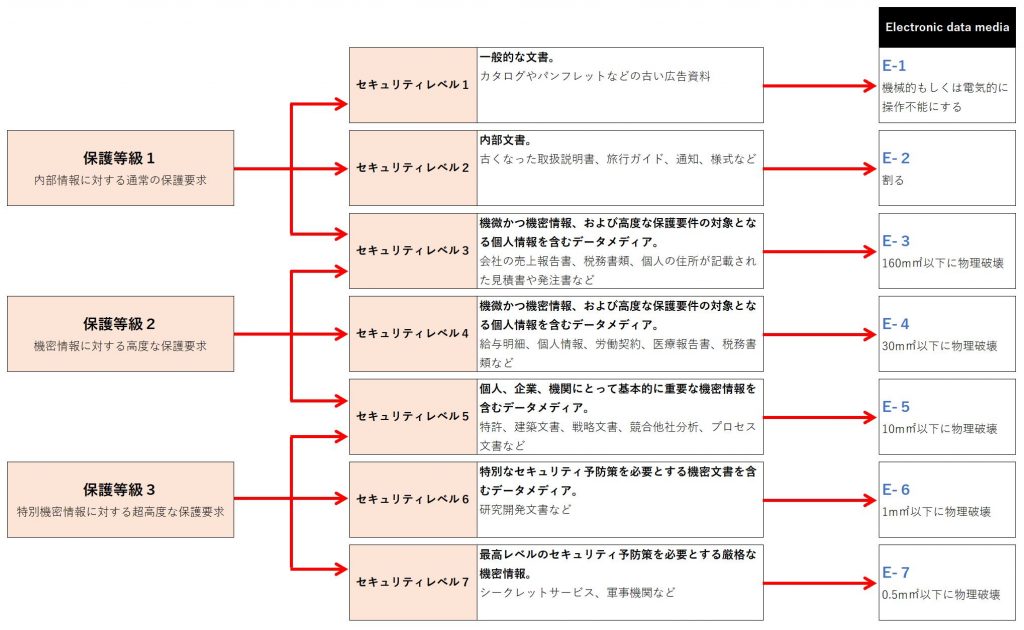

(4)DIN66399

ここまでの説明で、実は具体的な物理破壊サイズはどの世界規格にもほとんど明記されていない、ということはお分かりいただけたかと思います。しかしそうは言っても、やはり適切な物理破壊サイズを決定するための参考となる指標が欲しい、と思われることでしょう。そのような時にベストなのが『DIN(ドイツ工業規格)66399』だと思います。

『DIN66399』は、記録メディアの種類とその記録メディアに保存された情報の機密性によって、具体的な物理破壊サイズを規定しています。ここでは、USBメモリ(DIN66399では「Electric data medea」に分類)の物理破壊サイズについて、DIN66399の規定をご紹介します。

今回のUSBメモリに保存されていたデータからすると、セキュリティレベル4に相当するのではないかと思われます。そうすると、これを物理破壊によってデータ消去するとなれば、「30m㎡以下のサイズに物理破壊しなければならない」ということになるわけです。

小さなメモリーチップ内に情報が保存されるUSBメモリ、このように世界規格に照らし合わせると、データの削除にも細心の注意が必要であることがよく分かります。

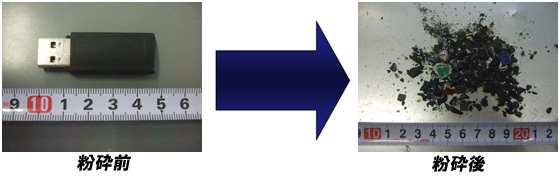

USBメモリの物理破壊装置のご紹介

今回のコラムをふまえ、「USBメモリ等可搬記録媒体の使用を禁止することになり、大量に保有しているUSBメモリを安全にデータ消去したい」であったり、「USBメモリを30m㎡以下のサイズに物理破壊できる装置を紹介して欲しい」とのご要望がございましたら、当社が製造する純・国産のマルチメディアシュレッダー・マイティセキュリティシリーズがお役に立てるはずです。ぜひお気軽にお問い合わせください。

(1)マルチメディアシュレッダー マイティセキュリティ MS-Z5

純・国産の100V電源仕様メディアシュレッダーの類としては、唯一HDDやSSDにも対応。

キャスター付きで使う場所を選ばないので、オフィス利用からオンサイト利用まで、幅広い場面で活躍します。

(2)マルチメディアシュレッダー マイティセキュリティ MS-100S

3.5inHDDや磁気テープを含め、現在主流の記録メディアのほとんどに対応。大量処理やオンサイト利用も可能なため、特に機密抹消処理サービス用の機器として重宝します。

SSDを2mm以下に物理破壊することも可能なハイセキュリティシュレッダーです。

NAID JAPANのご紹介

グローバルスタンダードの機密抹消処理規格「NAID AAA」は、日本の企業様でも取得可能です。当社はNAID JAPANのメンバーであり、詳細のご紹介も可能ですので、ご興味があればお気軽にお問い合わせください。

CONTACT お問い合わせ

製砂機 サンドリファイナー・マルチメディアシュレッダー マイティセキュリティについて、

その他どんなことでもまずはお気軽にお問合せください。

営業時間 9:00〜17:00(土日祝除く)

Tweet

Tweet